中級通信工程師交換技術安全特性

摘要:中級通信工程師交換技術安全特性:在802.1x出現之前,企業網上有線LAN應用都沒有直接控制到端口的方法,因此網絡安全性較差。從安全性和運營管理上考慮,有必要對端口加以控制,以實現用戶級的接入控制。IEEE 802.1X標準就是為了解決以太網基于端口接入控制(Port-Based Access Control)的問題。

5.5 安全特性

5.5.1 802.1X

在802.1x出現之前,企業網上有線LAN應用都沒有直接控制到端口的方法,因此網絡安全性較差。從安全性和運營管理上考慮,有必要對端口加以控制,以實現用戶級的接入控制。IEEE 802.1X標準就是為了解決以太網基于端口接入控制(Port-Based Access Control)的問題。

802.1X協議起源于802.11協議,后者是標準的無線局域網協議。802.1X協議起初的主要目的是為了解決無線局域網用戶的接入認證問題,現已經被應用于一般的有線LAN接入。

總的來說,802.1X協議有如下特點:

802.1X首先是一個認證協議,是一種對用戶進行認證的方法和策略;

802.1X是基于端口的認證策略(這里的端口可以是一個實實在在的物理端口也可以是一個就像VLAN一樣的邏輯端口,對于無線局域網來說個“端口”就是一條信道);

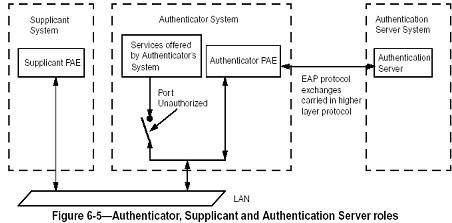

802.1X認證的最終目的就是確定一個端口是否可用。對于一個端口,如果認證成功那么就“打開”這個端口,允許文所有的報文通過;如果認證不成功就使這個端口保持“關閉”。此時,只允許802.1X的認證報文EAPOL(Extensible Authentication Protocol over LAN)通過(參見圖32)。

802.1X認證體系分為三部分結構:

客戶端(Supplicant System)--是-需要接入LAN,及享受Switch提供服務的設備(如PC機)。客戶端需要支持EAPOL協議,客戶端必須運行802.1X客戶端軟件,如:華為開發的802.1X客戶端,Microsoft Windows XP自帶客戶端;

認證系統(Authenticator System)--是根據客戶的認證狀態控制物理接入的設備,如交換機或無線接入設備。認證系統在客戶和認證服務器間充當代理角色:認證系統與客戶端間通過EAPOL協議進行通訊,認證系統與認證服務器間通過EAP over Radius或EAP承載在其他高層協議上,以便穿越復雜的網絡到達Authentication Server。認證系統要求客戶端提供身份標識(identity),接收到后將EAP報文承載在Radius格式的報文中,再發送到認證服務器,返回等同。 認證系統根據認證結果控制端口是否可用;

認證服務器(Authentication server System)--對客戶進行實際認證,核實客戶的identity,通知認證系統是否允許客戶端訪問LAN和交換機提供的服務。由于EAP協議較為靈活,除了IEEE 802.1X定義的端口狀態外,認證服務器實際上也可以用于認證和下發更多用戶相關的信息,如VLAN、QOS、加密認證密鑰、DHCP響應等。

802.1X認證體系結構

返回目錄:通信工程師考試交換機相關協議和技術匯總

相關推薦:

延伸閱讀

- 通信工程師中級交換技術難點拆解

- 中級通信工程師交換技術好考嗎?

- 中級通信工程師交換技術考試科目有哪些?

- 中級通信工程師交換技術容易考嗎?

- 中級通信工程師交換技術考什么?

- 中級通信工程師交換技術培訓哪家好?

通信工程師微信公眾號

通信工程師備考資料免費領取

去領取

距離2026 通信工程師考試

還有- 1

- 4

- 7

專注在線職業教育25年

專注在線職業教育25年

掃描二維碼

掃描二維碼

掃描二維碼

掃描二維碼