互聯網技術考試培訓IPSec協議工作原理

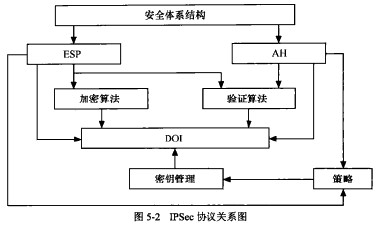

摘要:互聯網技術考試培訓IPSec協議工作原理:IPSec是一種協議套件,它包括:AH、ESP、IKE、ISAKMP Internet Security Associationand Key Management Protocol,互聯網安全聯盟和密鑰管理協議)/Oakley以及轉碼等幾部分,這些組件之間的關系如閣5-2所示。

5.2.2 IPSec協議工作原理

IPSec是一種協議套件,它包括:AH、ESP、IKE、ISAKMP Internet Security Associationand Key Management Protocol,互聯網安全聯盟和密鑰管理協議)/Oakley以及轉碼等幾部分?這些組件之間的關系如閣5-2所示。

在圖5-2中,安全體系結構包含了一般的概念和安全需求:ESP定義了ESP加密及驗證處理的相關包格式和處理規則;AH定義了AH驗證處理的相關包格式和處理規則:加密算法描述各種加密算法如何用于ESP中;驗證算法描述各種身份驗證算法如何應用于AH和ESP中;IKE定義了密鑰自動交換協議:DOI定義了密鑰協商協議彼此相關部分的標識符及參數:策略則決定兩個實體之間能否通信以及如何進行通信。

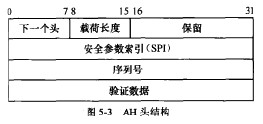

AH由RFC2402定義,是一個網絡層協議,類型號為51。它可以為IP包提供數據完整性、數據原始身份驗證和一些可選的、有限的抗重播服務,一般可用于傳送模式和隧道模式。AH提供的數據完整性與ESP提供的數據完整性稍有不同,即在隧道模式下,AH對外部IP頭各部分也進行身份驗證,而ESP不會對外部IP頭進行驗證。AH的頭格式如圖5-3所示。

在圖5-3中各字段的含義如下。

1)下一個頭:表明AH頭之后的數據類型。

2)載荷長度:表示頭本身的長度。

3)SPI:其值一般是在IKE交換過程中由目標主機選定的。這個值和IP頭之前的目標地址以及協議結合在-?起,用來標識用于處理數據包的特定的那個安全聯盟。

4)序列號:提供抗重播服務。它獨一無二、單調遞增,由發送端插在AH頭中。創建好一個SA后,序列號便會初始化為零,并在進行IPSec輸出處理之前,令此值遞增。新的SA必須在序列號回歸為零之前創建。一般為32位。

5)驗證數據:是一個不固定的長度字段,此字段用于容納數據完整性的檢驗結果。

AH協議可采用多種驗證算法,已經被定義的驗證算法有HMAC-MD5和HMAC-SHA1,

其中MD5是MessageDigest5(消息摘要5)的簡寫,SHA(安全散列算法)是SecurityHashAlgorithm的簡寫。通倌雙方中的一方用密鑰對整個IP包進行計算得到摘要值,另一方用同樣的密鑰和算法進行計算,如果兩者的結果相同,則說明數據包在傳輸的過程中沒有被改變,IP包就通過了身份驗證。因此,數據的完整性和驗證安全得到了保證。

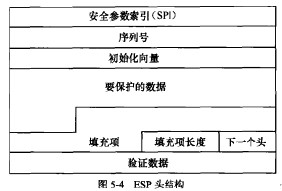

ESP由RFC2406定義,協議類型值為50,用于確保IP數據包的機密性、數據完整性以及對數據源的身份驗證,此外,它還提供抗重播服務。ESP可以單獨使用,也可以和AH-起使用,用于傳送模式或者隧道模式,它的頭格式如圖5-4所示。

1)下面對圖5-4中各字段的含義進行解釋。

安全參數索引(SPI):與上面提到的AH中的32位SPI值相同。通信節點使用該值來指出SA,SA用于確定數據應如何加密。

2)序列號:32位,從0開始,每發送一個數據報,該值加1。序列號可用于防御重放攻擊,在循環用完所有值之前,必須建立新的SA。

3)要保護的數據:此宇段長度可變,它實際上包含數據報的加密部分以及加密算法需要的補充數據,例如初始化數據。

4)填充項:頭的加密部分(凈荷)必須在正確的邊界終止,因此有時窬要填充。

5)填充長度:此字段指明凈荷數據所葙要填充的數據里。

6)下一個頭:指明數據類型。

7)身份驗證數據:該字段是一個ICV(Integrity Check Value,完整性檢查值)?它對除身份驗證數據本身之外的整個ESP頭進行計算。這種身份驗證計算是可選的。

返回目錄:

編輯特別推薦:

延伸閱讀

- 中級通信工程師互聯網技術專業適合哪些人考?

- 中級通信工程師互聯網技術專業好考嗎?

- 中級通信工程師互聯網技術考試內容

- 中級通信工程師互聯網技術考了有用嗎?

- 中級通信工程師互聯網技術考試科目有哪些?

- 中級通信工程師互聯網技術證書考了有什么用?

通信工程師微信公眾號

通信工程師備考資料免費領取

去領取

距離2026 通信工程師考試

還有- 1

- 8

- 8

專注在線職業教育25年

專注在線職業教育25年

掃描二維碼

掃描二維碼

掃描二維碼

掃描二維碼