SPI、版本號以及各種類型的標志

摘要:HDR是每個1KE-H交換消息的頭部,包括SPI、版本號以及各種類型的標志。SAil載荷規定了發起方為建立IKE_SA所支持的加密算法,響應方從發起方提供的選項中選擇一套加密算法并且在SArl載荷中表示出來。

HDR是每個1KE-H交換消息的頭部,包括SPI、版本號以及各種類型的標志。SAil載荷規定了發起方為建立IKE_SA所支持的加密算法,響應方從發起方提供的選項中選擇一套加密算法并且在SArl載荷中表示出來。KEi載荷傳送發起方的Diffie-Hellman值,通過響應方KEr載荷完成Diffie-Hellman交換Ni和Nr載荷分別表示發起方和響應方的Noncc(一般填寫當前時間)。

此外在初始交換的協商中每一端都會生成密鑰種子(SKEYSEED),并從中生成IKE安全聯盟的所有密鑰。接下來的所有報文(除了頭部)都會被加密并受到完整性保護。用來加密和進行完整性保護的所有密鑰都來自于密鑰種子,它們被稱為SK_e(完成加密)和SK_a(完成認證,又名完整性保護)。8尺_6和8尺_3是單向計算的。使用DH值除了生成保護IKE安全聯盟的密鑰SK_e和SK_a之外,還生成了其他密鑰SK_d(用來產生后面IPSec安全聯盟階段需要的加密材料)。SK表明括號中的這些栽荷是使用本方向的81_6和SK_a進行加密和完整性保護的。

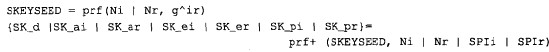

SKEYEED及其派生值由以下方式計算:

prf+用來產生偽隨機數,prf+O的結果構成SK_d,SK_ai,SK_ar,SK_ei,SK_cr,SK_pi和SK_pi?值的串聯。gAir是來自D-H交換的共享密鑰材料。gAir如果需要將其長度與模一致,可用0填充。如果協商過的prf霈要固定長度的密鑰并且Ni和Nr與這個長度都不相等,則需要取它們最初的比特(一半來自Ni,另一半來自NrX發起方在IDi載荷中聲明自己的身份,使用AUTH載荷證明對IDi相關秘密信息的認識并保護第一個報文內容的完整性。可選的IDr載荷使發起方能夠指定其想與之通信的響應方眾多身份中的一個,這對響應方在同一個IP地址上具有多個主機身份的情況下很有用*響應方使用SAi2載銜開始協商IPSec安全聯盟。

響應方在IDr載荷中聲明自己的身份,用AUTH載荷認證其身份并保護第二個報文的完整性,并完成IPSec安全聯盟的協商。

第3、4條報文的接收者必須驗證所有簽名和MAC的計算是否正確,以及1D載荷中的名稱與產生AUTH載荷的密鑰是否相符合。

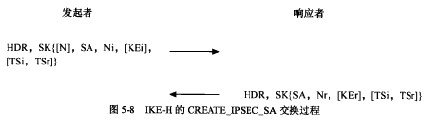

此時,已經完成了初始交換并建立了IKE安全聯盟和第一個IPSec安全聯盟。接下來的交

換是CREATE_IPSEC_SA交換,用來建立以后的IPSec安全聯盟;或者INFORMATIONAL交換,用來刪除SA報告錯誤條件并可以做其他管理,如圖5-8所示。

返回目錄:

編輯特別推薦:

延伸閱讀

- 中級通信工程師互聯網技術專業適合哪些人考?

- 中級通信工程師互聯網技術專業好考嗎?

- 中級通信工程師互聯網技術考試內容

- 中級通信工程師互聯網技術考了有用嗎?

- 中級通信工程師互聯網技術考試科目有哪些?

- 中級通信工程師互聯網技術證書考了有什么用?

通信工程師微信公眾號

通信工程師備考資料免費領取

去領取

距離2026 通信工程師考試

還有- 1

- 8

- 8

專注在線職業教育25年

專注在線職業教育25年

掃描二維碼

掃描二維碼

掃描二維碼

掃描二維碼